A cibersegurança tradicional está a esforçar-se por acompanhar o novo malware dissimulado. confira os produtos ofertados.

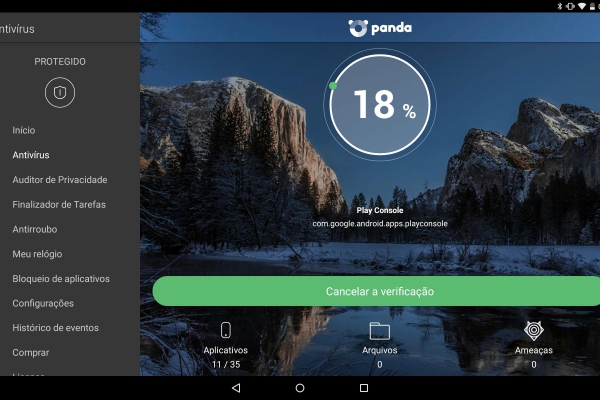

Funcionalidades de proteção de endpoint unificada (EPP) e de detecção e resposta de endpoint (EDR), com o nosso exclusivo Serviço de aplicação Zero-Trust e o Serviço de busca de ameaças em uma única solução, para detectar e classificar com eficácia 100% dos processos em execução em todos os endpoints de sua organização.

Tecnologias de prevenção, detecção, contenção e resposta de endpoints geradas na nuvem contra ameaças avançadas, malware de zero-day, ransomware, phishing, explorações na memória e ataques sem malware. Também oferece IDS, firewall, controle de dispositivo, proteção de e-mail, URL e funcionalidades de filtragem de conteúdo.

SIEM Feeder. O Panda Adaptive Defense e o Panda Adaptive Defense 360 integram os eventos reunidos a partir de endpoints protegidos com soluções SIEM corporativas existentes sem implantações adicionais nos dispositivos dos usuários.

Os eventos monitorados são enviados com segurança usando os formatos LEEF/CEF compatíveis com a maioria dos sistemas SIEM no mercado, direta ou indiretamente por meio de plugins.

Recomendo a empresa! Nossa parceira há anos e sempre nos prestando total suporte. Profissionais de excelência.

Uma empresa com uma gama de produtos enorme isso já seria um motivo para contratar os serviços mas não é somente isso. São profissionais atenciosos, com muita expertise, eficientes. Recomendo fortemente a contratação dos serviços da 01 it

O grande ponto forte da empresa é, sem dúvida, a experiência de atendimento ao cliente. As equipes são altamente comprometidas e demonstram disposição genuína para entender as necessidades dos clientes e solucionar qualquer solicitação com rapidez e eficiência. Essa dedicação gera confiança e contribui para um relacionamento sólido e positivo conosco, clientes.

Excelentes profissionais, equipe rápida, eficiente e muito educada. Transmitem confiança e conhecimento técnico.

Ótimo parceiro que encontrei para soluções corporativas. Atendimento eficiente e atencioso. Equipe técnica competente para qualquer projeto. Empresa confiável no qual criamos um relacionamento duradouro.

Primeiro, foi uma sorte encontrar uma empresa tão boa como IT, pois já passei por várias e nunca tive um atendimento de excelência como aqui. Já é minha segunda renovação de contrato, não tenho o que reclamar, só agradecer, pois atendem rápido, resolvem os problemas e são super atenciosos e dedicados no suporte oferecido. Já indiquei para diversos amigos e todos elogiaram. Em especial, agradeço a pessoa do Sr. Felipe, que sempre presta um serviço de excelência, sem dizer o Sr. Marcos da área tecnológica, o cara é fera! Super indico a empresa IT. Obrigado por tudo!